Qu'est-ce que le clickjacking et comment se protéger

Un danger prend de l'expansion sur le web et il s'agit du détournement de clique ou "clickjacking". Cette tactique de fraude exploite des sites web légitimes via des iframes, dans le but de nous faire faire des actions involontaires. Transférer de l'argent, donner nos accès Facebook, les possibilités sont nombreuses. On vous explique comment aiguiser vos défenses face à cette tactique de fraude.

Dans le monde numérique dans lequel on vit, les dangers se cachent souvent là où on les attend le moins.

Imaginez un instant: vous cliquez sur un bouton anodin d'un site web, mais, en réalité, vous venez d'autoriser un virement bancaire ou de télécharger un logiciel malveillant.

Ce scénario cauchemardesque a un nom: le clickjacking, ou détournement de clic.

Mais comment ces attaques fonctionnent-elles et, surtout, comment s'en protéger?

Qu'est-ce que le clickjacking?

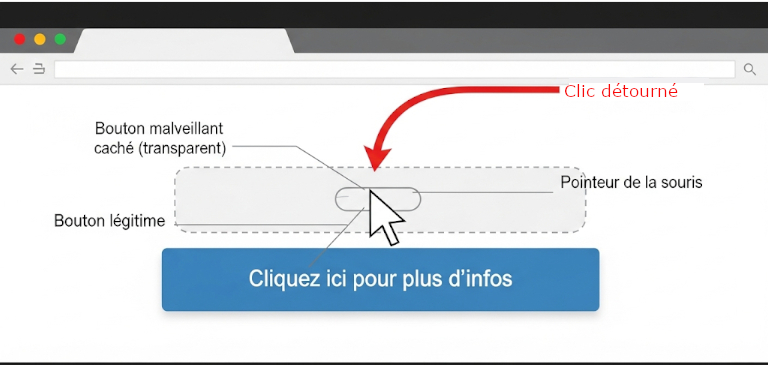

Le clickjacking est une technique d'attaque malveillante qui cherche à nous tromper en nous faisant interagir avec un élément d'interface web qu'on ne voit pas ou qu'on perçoit comme autre chose.

C'est pourquoi on l'appelle aussi « UI redressing », « détournement de clic », ou « détournement de l'interface utilisateur ».

Le principe est simple, mais diaboliquement efficace:

- Le pirate informatique crée un site web « leurre » qui semble tout à fait légitime et inoffensif.

- Il intègre secrètement le site web qu'il cible (le site de notre banque, par exemple) à l'intérieur d'un élément de son site leurre

(un iframe). - Il rend cet iframe invisible, souvent en réglant son opacité à zéro, et le positionne précisément au-dessus d'un élément attrayant de la page leurre. Par exemple, un bouton «Inscrivez-vous» d'un site leurre peut recouvrir le bouton «Connexion» de notre banque.

- Lorsque l'on clique sur le bouton visible du site leurre, on clique en réalité sur l'élément invisible du site cible, effectuant ainsi une action qu'on n'avait absolument pas l'intention de faire.

Mais comme je l'explique dans la vidéo, la presque totalité des sites qui se respectent ont une protection contre ce type de contournement. On fait donc un peu peur au monde pour rien avec cette "découverte".

Quelle est la cause principale du clickjacking?

La vulnérabilité réside dans le fait que les navigateurs web autorisent l'affichage de contenu externe (via des iframes) sans restrictions de sécurité adéquates.

En bref, c'est une supercherie où les pirates superposent des fenêtres par-dessus des éléments cliquables.

Le clickjacking nous fait interagir directement avec le site qui est ciblé par les pirates, ce qui rend l'action "légitime" du point de vue du serveur de ce site en question. Le tout est malheureusement difficile à retracer.

Quelle est la différence entre le clickjacking et le phishing?

Le clickjacking et le phishing (hameçonnage) sont deux types de supercheries, mais le clickjacking est plus sournois, alors qu'on ne sait pas véritablement sur quoi on clique.

Dans le cas du phishing, si on est vigilant, on peut déceler des indices du piège qui nous est tendu.

Comment reconnaître l'hameçonnage et s’en protéger

Quels sont les risques et dangers du clickjacking?

Les conséquences d'une attaque par clickjacking peuvent être variées et très dommageables. Ces risques sont théoriques car, comme je l'explique dans la vidéo, les sites à risque sont moins nombreux qu'on ne pourrait le penser. Un site bien programmé dispose de la commande qui interdit ce type de rediffusion dans un cadre 9iFrame).

Ce n'est pas le clic en lui-même qui est le but final, mais ce qu'il permet de déclencher. Les pirates peuvent nous faire:

- Transférer de l'argent illégalement ou effectuer des achats non désirés.

- Télécharger des logiciels malveillants (malware, spyware, keyloggers) sur notre appareil.

- Révéler des informations confidentielles, y compris des identifiants de connexion, des numéros de carte de crédit, de sécurité sociale ou votre localisation.

- Activer à notre insu notre microphone ou notre caméra.

- Obtenir plus d'abonnés sur les réseaux sociaux (une technique appelée likejacking) ou "liker" une page Facebook ou une publication que nous n'avions pas l'intention d'aimer.

- Voler nos cookies de navigateur (le cookiejacking), qui peuvent contenir des données sensibles.

- Accéder aux fichiers sur notre disque dur (le filejacking), transformant notre appareil en serveur de fichiers.

- Manipuler la position de notre curseur (cursorjacking), nous faisant cliquer sur une zone différente de celle que nous voyons.

- Exploiter les fonctionnalités de remplissage automatique de nos gestionnaires de mots de passe.

Les attaques peuvent aussi être plus sophistiquées, comme le remplacement rapide de contenu où les superpositions sont masquées, puis rapidement retirées et remplacées pour enregistrer un clic indétectable, ou des attaques par glisser-déposer qui nous demandent de remplir des formulaires dont les données sont capturées par l'attaquant.

Comment se protéger efficacement contre le clickjacking?

Puisque le clickjacking repose sur la possibilité d'intégrer un site web dans un <iframe> sur une page tierce, les mesures de protection visent principalement à contrôler ou interdire cette capacité.

Une défense multicouche est toujours la meilleure approche, car aucune solution n'est infaillible à 100%.

Quelles sont les méthodes pour prévenir le clickjacking?

Pour empêcher le clickjacking, c'est-à-dire le détournement de nos clics, il existe quelques méthodes.

1. Protections par les propriétaires de sites web

C'est la méthode la plus sûre. Les sites web eux-mêmes peuvent se protéger en envoyant des instructions spéciales à notre navigateur. C'est comme s'ils disaient: « Je ne veux pas être affiché à l'intérieur d'un cadre sur un autre site ». Notre navigateur obéit à cette règle et empêche l'attaque. Heureusement, tous les sites qui ont du sens ont ce type de protection. Assurez-vous donc de ne visiter que les vrais sites (vérifiez l'adresse).

2. Protections sur notre ordinateur via des extensions

Notre navigateur peut aussi avoir des protections, mais elles sont moins fiables, car les pirates sont souvent capables de les contourner.

- Les scripts antifraude: Certains sites web utilisent des petits morceaux de code (des scripts) pour vérifier s'ils sont dans un cadre et, si c'est le cas, ils essaient de s'en échapper.

- Les extensions de navigateur: On peut installer des extensions sur notre navigateur qui nous protègent en bloquant les cadres ou en rendant les éléments transparents visibles. Il existe notamment No Script pour Chrome et Firefox. Le hic, c'est que cela peut bloquer plusieurs fonctions légitimes d'un site vérifié.

Télécharger No Script sur Chrome

Télécharger NoScript sur Firefox

3. La prudence, notre meilleure arme

Même avec toutes ces protections techniques, notre vigilance est cruciale.

- Ne pas faire confiance aux sites inconnus: Si une offre semble trop belle pour être vraie, elle l'est probablement. On ne doit jamais cliquer sur des fenêtres pop-up ou des liens bizarres.

- Vérifier l'adresse web: On doit s'assurer d'être sur le bon site, et non sur une copie. Les sites sécurisés commencent par "https".

- Utilisez l'authentification forte: L'utilisation de l'authentification à deux facteurs (comme un code envoyé à votre téléphone en plus de votre mot de passe) rend les attaques beaucoup plus difficiles.

Protégez vos comptes avec l’authentification à double facteur

Une solution de protection antivirus peut-elle nous aider?

Une solution de protection peut identifier et bloquer un site web malveillant, mais c'est une protection limitée contre le clickjacking.

Les logiciels de sécurité réputés comme Bitdefender ou Eset utilisent plusieurs mécanismes pour identifier les sites malveillants:

- Ils maintiennent de vastes bases de données d'URL et de domaines connus pour héberger des logiciels malveillants, des sites d'hameçonnage (phishing) ou d'autres escroqueries.

- Ils analysent le comportement d'un site en temps réel. Si un site effectue des actions inhabituelles, comme tenter de télécharger un fichier de manière cachée ou de vous rediriger vers une page suspecte, le logiciel peut le bloquer.

- Le logiciel analyse les liens sur lesquels vous cliquez ou les pages que vous visitez. S'il détecte des signaux d'alerte (par exemple, un lien qui ressemble à celui d'une banque, mais dont l'adresse est légèrement différente), il peut émettre un avertissement ou bloquer l'accès.

Cependant, l'identification d'un site malveillant ne suffit pas à nous protéger du clickjacking. Le problème du clickjacking est que la page sur laquelle nous cliquons (le site légitime qui est caché sous la supercherie) n'est pas malveillante en soi.

L'attaque se produit lorsque:

- On navigue sur un site A (le site malveillant) qui semble inoffensif.

- Le site A charge un site B (le site légitime) de manière invisible dans un iframe.

- Nous interagissons avec le site A, mais c'est le site B qui reçoit nos clics.

Le logiciel de sécurité peut identifier le site A comme potentiellement dangereux et le bloquer. Cependant, si le site A est nouveau ou non encore répertorié, ou si le pirate utilise des techniques de superposition non directement liées à un comportement de logiciel malveillant, la solution de sécurité ne le détectera pas.

C'est pourquoi la protection contre le clickjacking incombe principalement aux développeurs des sites web, qui doivent mettre en place des mesures de sécurité pour empêcher leur propre site d'être "encadré" de manière malveillante.

Gestionnaires de mots de passe: une vulnérabilité inquiétante

Ça fait des années qu'on recommande d'utiliser un gestionnaire de mots de passe et notre position ne change pas. C'est un excellent moyen de se protéger contre l'hameçonnage et de sécuriser nos identifiants.

Cependant, une faille de sécurité récemment découverte par l'expert tchèque Marek Tóth a mis en lumière une vulnérabilité inquiétante qui affecte les extensions de navigateur de plusieurs gestionnaires populaires, comme 1Password, Bitwarden, iCloud d'Apple, LastPass et LogMeOnce.

Cette faille permet au clickjacking de déjouer ces extensions.

Lorsqu'on croit cliquer sur des éléments inoffensifs (comme accepter des cookies), on active en réalité, à notre insu, la fonction de remplissage automatique de notre gestionnaire.

Les informations protégées, telles que les détails de carte de crédit, notre numéro de téléphone, notre nom et notre adresse, peuvent alors être exposées.

Normalement, l'extension d'un gestionnaire de mots de passe vérifie que l'adresse du site correspond à celle enregistrée avant de remplir automatiquement les identifiants.

Par exemple, certains gestionnaires comme NordPass ne remplissent automatiquement les identifiants que si l'URL correspond exactement à celle enregistrée, ce qui peut nous alerter si nous sommes sur un site usurpé.

Face à cette découverte, certains experts recommandent de désinstaller les extensions de navigateur des gestionnaires de mots de passe affectés, le temps que des correctifs soient publiés.

Pour protéger nos mots de passe stockés, on doit:

- Rester informé des mises à jour de sécurité de notre gestionnaire de mots de passe et appliquer les correctifs dès qu'ils sont disponibles.

- Être extrêmement vigilant lors de l'utilisation des fonctions de remplissage automatique, surtout si la page semble inhabituelle ou si des éléments cliquables se comportent bizarrement.

- Si notre gestionnaire de mots de passe ne remplit pas automatiquement nos identifiants sur une page de connexion que nous utilisons habituellement, on doit considérer ça comme un signal d'alarme: il se pourrait que nous soyons sur un site usurpé.

- Si notre gestionnaire de mots de passe l'offre, activer le verrouillage automatique après un certain délai d'inutilisation (genre 5 minutes). Plusieurs gestionnaires de mots de passe le font par défaut. De cette façon, l'autoremplissage ne se fait pas tant qu'on n'entre pas notre mot de passe maître.

En résumé

Il y a moins de ce type de fraude qu'on ne pourrait le croire. Pour une protection maximale, on télécharge les extentions de navigateur

Télécharger No Script sur Chrome

Télécharger NoScript sur Firefox

On opte pour un duo composé d'une suite de protection qui reconnait les faux sites et d'un gestionnaire de mot de passe qui refuse de fonctionner s'il n'est pas sur le véritable site.

Découvrez la suite de protection ESET

Découvrez le gestionaire de mot de passe NordPass